サイバー攻撃事例から学ぶ!

メール攻撃と実践的対策を解説

【目次】

近年、国内企業におけるサイバー攻撃の被害は年々増加しており、ほぼ毎週のように被害報告が公表されています。攻撃の侵入経路は事例ごとに異なりますが、近年は「メール」を利用した手口が増加傾向にあります。

しかし、サイバー攻撃対策のために社内メールの利用を停止するといったことは現実的ではありません。そのため、メールを用いたサイバー攻撃の増加・巧妙化は企業のIT・セキュリティ担当者にとって頭の痛い問題になっています。

本記事では、メールを悪用したサイバー攻撃の最新動向と攻撃事例、企業が検討するべき有効な対策について詳しくご紹介します。

増え続けるメールを使ったサイバー攻撃

以下は情報処理推進機構(IPA)が毎年公表している「情報セキュリティ10大脅威 [組織]」の最新版です。

出典:情報処理推進機構(IPA)「情報セキュリティ10大脅威 2025」

https://www.ipa.go.jp/security/10threats/10threats2025.html

「情報セキュリティ10大脅威 2025」では、ランサムウェア攻撃、組織の機密情報を狙った攻撃、さらにビジネスメール詐欺など、特定の企業・組織を直接狙う脅威が多数ランクインしています。これらの攻撃は、特定のターゲットに対して仕掛けられる「標的型攻撃」として分類され、依然として社会的な影響が大きく、深刻な脅威と考えられています。

「標的型攻撃」の手法の一つに「フィッシングメール」があります。攻撃者は、業務で見慣れた文面を装ったメールを送信します。さらに、「至急対応が必要」といった緊急性を強調したり、「自分のミスかもしれない」と思わせるような表現を使ったりして、メール受信者に焦りや罪悪感を与えます。

こうした心理誘導によって判断力を鈍らせ、不正プログラムのダウンロードや情報入力を誘導します。

以下はその一例です。

(1)取引先からの見積や請求書等の送付を装い、添付ファイルを開かせる

メール件名の例:

・(早急にご確認ください)金額修正依頼

・【至急】請求金額をご確認ください など

(2)社内の関係者からの通知を装って偽のログイン画面に誘導させ、社内システムのID/パスワードを入力させる

メール件名の例:

・(至急)社内システムパスワード変更依頼

・(確認依頼)賞与振込通知 など

(3)社内や取引先の関係者を装って、偽の銀行口座に金銭を振り込ませる

メール件名の例:

・【至急】入金依頼

・CFOからの緊急指示 など

メールを使ったサイバー攻撃手法を用語とともに解説

・フィッシング攻撃

概要:銀行や企業などを装った偽のメールやWebサイトを使い、利用者からID・パスワード、クレジットカード情報などの重要な情報を不正に取得する攻撃。見慣れた送信元や文面で信頼させ、偽サイトへ誘導するのが特徴。

・スピアフィッシング攻撃

概要:特定の企業や個人を狙って行われるフィッシング攻撃。攻撃者は、標的の業務内容や人間関係を事前に調査したうえで、実在の人物や取引先になりすまし、精巧なメールを送信する。企業の機密情報・重要情報を盗んだり、マルウェアに感染させ標的企業へ侵入経路を作成したりするのが目的。

・ビジネスメール詐欺(BEC)

概要:企業の経営者や取引先になりすまし、経理担当者等に偽の送金依頼や請求書をメールで送りつけ、不正に金銭をだまし取る攻撃手法。実際のやり取りを模倣した精巧な文面が使われることが多く、特に「海外の取引先への送金」など大きな額の金銭の移動のタイミングを狙って実行されることが多いのが特徴。

・ランサムウェア攻撃

概要:メールに添付されたファイルやリンクを開かせることで、受信者のパソコンにランサムウェア(身代金要求型マルウェア)を感染させる攻撃手法。感染するとファイルが暗号化され、解除と引き換えに金銭を要求される。近年では、暗号化に加え、「盗んだデータを公開する」と脅す二次脅迫(二重恐喝)も増えている。企業の信用失墜や取引停止といった深刻な被害につながるケースが多い。

・ソーシャルエンジニアリング

概要:人の心理や行動のスキを突いて情報を引き出す攻撃手法。メールでの攻撃では、「至急対応が必要」「上司からの依頼」などの言葉で緊張感や信頼を利用し、添付ファイルの開封や情報提供を誘導する。技術的対策だけでは防ぎにくく、教育や注意喚起などの人的対策を組み合わせることが必要。

| 攻撃手法 | 主な目的 | 概要 |

| フィッシング | 認証情報・個人情報の詐取 | 偽メール・偽サイトで情報を盗む |

| スピアフィッシング | 機密情報の窃取、マルウェア感染 | 特定の人物を狙った精巧な攻撃 |

| BEC | 金銭の詐取 | 経営者や取引先になりすまし送金を誘導 |

| ランサムウェア | 金銭要求、業務妨害 | ファイル暗号化+二重恐喝 |

| ソーシャルエンジニアリング | 情報の詐取、信頼の悪用、攻撃補助 | 心理的誘導で情報を引き出す |

また、これらの攻撃手法は、実際に国内でも多くの事例が報告されており、企業や個人が被害に遭うケースが後を絶ちません。次に、国内におけるメールを使ったサイバー攻撃の状況について、事例や傾向を見ていきましょう。

国内におけるメールを使ったサイバー攻撃の状況

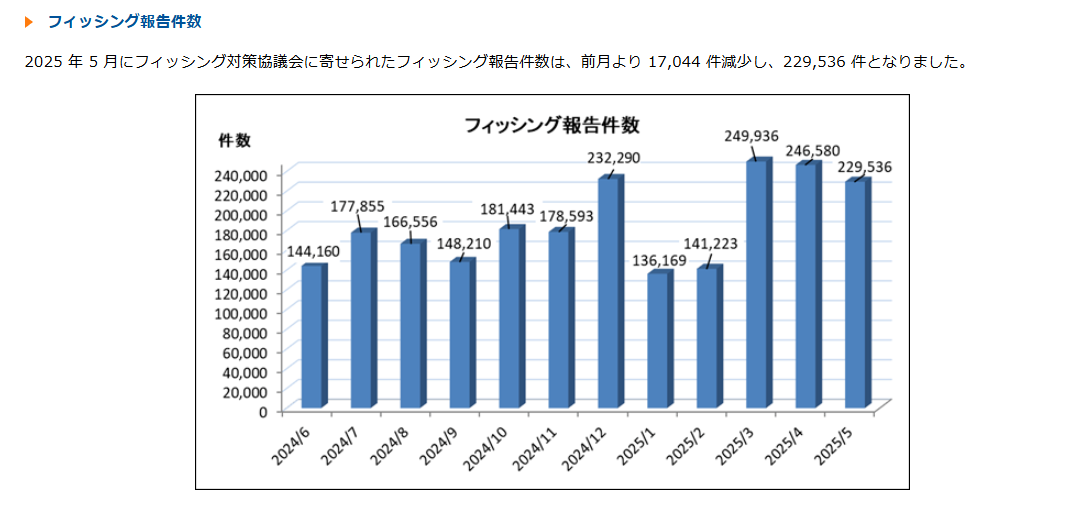

https://www.antiphishing.jp/report/monthly/202505.html

https://www.antiphishing.jp/news/database/

ビジネスメール詐欺の事例集を見る

https://www.ipa.go.jp/security/bec/bec_cases.html

概要:海外子会社がBEC(ビジネスメール詐欺)により約5億円を送金してしまう被害。

概要:フィッシングなどの攻撃により従業員のアカウント情報が窃取。当該アカウントから社内ネットワークに侵入され、ランサムウェア感染および個人情報漏えいが発生。

概要:メールで送信された添付ファイルを職員が開封し、当該職員の端末がマルウェアに感染。ネットワーク内の個人情報の漏えいが発生。

商談中に…営業現場で直面したサイバー攻撃の事例

メールを使ったサイバー攻撃に必要な対策

https://security.dentsusoken.com/knowbe4/

電通総研KnowBe4関連資料ダウンロード:

https://security.dentsusoken.com/download/knowbe4/

https://security.dentsusoken.com/aironworks/